Prin intermediul tehnologiilor de comunicație wireless, precum 5G, tot mai multe dispozitive sunt conectate, în prezent, la internet. Dar, în ciuda tuturor beneficiilor, acest lucru înseamnă, de asemenea, un acces sporit la datele personale și un risc tot mai mare privind atacurile cibernetice. În lumea conectată, securitatea este un aspect pe care furnizorii nu își pot permite să îl neglijeze.

Prin intermediul tehnologiilor de comunicație wireless, precum 5G, tot mai multe dispozitive sunt conectate, în prezent, la internet. Dar, în ciuda tuturor beneficiilor, acest lucru înseamnă, de asemenea, un acces sporit la datele personale și un risc tot mai mare privind atacurile cibernetice. În lumea conectată, securitatea este un aspect pe care furnizorii nu își pot permite să îl neglijeze.

În aprilie 2023, Netgear și Bitdefender au prezentat “2023 IoT Security Landscape Report”. Pentru acest raport, au fost analizate 2,6 milioane de gospodării din întreaga lume unde existau dispozitive casnice inteligente care beneficiau de protecția oferită de Netgear Armor și de aplicațiile de securitate dezvoltate de Bitdefender. Rezultatul: Aproximativ 3,6 miliarde de evenimente de securitate au fost înregistrate în 2022 pe un total de aproximativ 120 de milioane de dispozitive IoT. În fiecare zi, o medie de opt case inteligente sunt afectate de atacuri cibernetice.

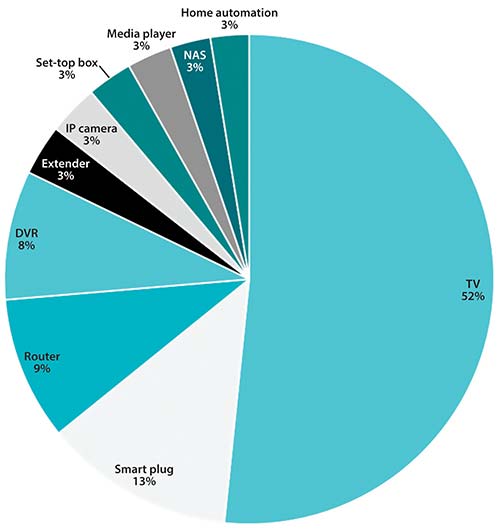

Înregistrând un procent uriaș, de 52%, televizoarele inteligente au fost de departe cel mai popular gateway în rețeaua de acasă (Figura 1). Prizele inteligente (13%) au urmat la o distanță considerabilă, urmate de routere (9%) și de camerele video inteligente (8%).

Figura 1: Conform analizei Bitdefender, televizoarele inteligente au fost, de departe, cele mai frecvente ținte ale atacurilor cibernetice asupra rețelelor casnice în 2022. (Sursă imagine: Bitdefender)

Raportul demonstrează clar riscul enorm de securitate reprezentat de dispozitivele IoT din sectorul locuințelor inteligente. Dacă la aceasta se adaugă faptul că, în timpul pandemiei COVID-19, un laptop plin cu date ale companiei făcea, de cele mai multe ori, parte din rețea, alături de televizoarele inteligente, devine clar la ce risc de securitate erau expuse și companiile.

Acest lucru este demonstrat și de raportul CONCORDIA (Cyber security cOmpeteNCe fOr Research anD InnovAtion), pentru care un consorțiu european de universități și companii a investigat impactul COVID-19 asupra securității cibernetice. Conform raportului, infractorii cibernetici foloseau metode de operare consacrate și familii de programe malware pentru a exploata evoluția societății, serviciile de urgență și deficiențele de aprovizionare cauzate de pandemie. Aici este inclusă utilizarea crescută a serviciilor digitale și a dispozitivelor IT personale slab protejate, cum ar fi routerele WLAN din mediile casnice inteligente.

Raportul Biroului Federal German pentru Securitatea Informației (BSI), “Starea securității IT în Germania 2022”, ajunge la o concluzie similară: În general, situația deja tensionată a continuat să se înrăutățească în perioada de raportare (1 iunie 2021 − 31 mai 2022). Amenințările din spațiul cibernetic sunt acum mai mari ca niciodată.

Acest lucru sporește responsabilitatea furnizorilor de dispozitive conectate la internet de a integra suficiente mecanisme de securitate în produsele lor.

Cerințe ale Directivei privind echipamentele radio

Directiva RED (Radio Equipment Directive) 2014/53/UE privind echipamentele radio se aplică aproape tuturor dispozitivelor care transmit – indiferent dacă sunt emițătoare sau receptoare. Aceasta oferă cadrul de reglementare pentru introducerea pe piață și punerea în funcțiune a echipamentelor radio, cu scopul de a permite libera circulație a mărfurilor în cadrul statelor membre ale UE. Cerințele includ “un nivel adecvat de compatibilitate electromagnetică” și “utilizarea eficientă a spectrului radio, astfel încât să se evite interferențele dăunătoare”. În plus, sănătatea și siguranța utilizatorilor nu trebuie să fie puse în pericol. Totuși, aceste cerințe de bază ale RED se aplicau anterior doar dispozitivelor care nu erau conectate efectiv la internet.

Din acest motiv, Comisia Europeană a extins RED în ianuarie 2022 pentru a include articolele 3.3 d), e) și f), care abordează protecția rețelei, protecția utilizatorului și protecția împotriva fraudei pentru următoarele produse:

3.3 d) Orice echipament care poate comunica cu internetul, direct sau indirect

3.3 e) Orice echipament care prelucrează date cu caracter personal:

- Echipamente conectate la internet

- Echipamente radio pentru îngrijirea copiilor sau jucării (Directive 2009/48/EC9)

- Echipamente portabile cu funcție radio (dispozitive purtabile)

3.3 f) Orice echipament care este conectat la internet și care poate fi utilizat pentru transferul de bani, valori monetare sau monede virtuale.

O serie de cerințe de securitate sunt definite pentru aceste grupuri de produse. Iată câteva exemple:

Produsele care intră sub incidența articolului 3.3 litera (d), de exemplu, trebuie să fie securizate în mod implicit și prin proiectare și trebuie să dispună de cele mai actuale componente software și hardware la momentul introducerii lor pe piață.

În cazul tuturor echipamentelor definite la articolul 3.3 litera (e), cum ar fi software-ul și firmware-ul, trebuie efectuate verificări ale integrității în timpul pornirii sistemului pentru a avertiza utilizatorii în timp util în caz de deteriorare.

Pentru echipamentele vizate de articolul 3.3 litera (f), trebuie să se asigure, printre altele, că sunt alocate drepturile de acces la datele financiare doar persoanelor autorizate.

Pentru toate produsele care aparțin uneia dintre aceste trei categorii, orice date de acces care sunt stocate, transmise, primite sau prelucrate în alt mod trebuie să fie protejate împotriva stocării, prelucrării, accesului sau divulgării neautorizate.

Există, totuși, dispozitive cărora nu li se aplică aceste articole RED: Echipamentele medicale și de diagnosticare in vitro, aviația civilă, sistemele electronice de taxare rutieră și autovehiculele și remorcile, inclusiv sistemele, componentele și unitățile tehnice autonome pentru siguranța și protecția ocupanților vehiculelor și a participanților la trafic, sunt toate reglementate de alte norme UE.

Deși în aprilie 2023 s-a decis amânarea aplicării RED cu un an, furnizorii produselor vizate ar trebui, totuși, să se pregătească în timp util pentru implementarea acesteia. Astfel, toate produsele care sunt aprobate recent sau care intră pe piața UE la 1 august 2025 sau după această dată trebuie să fie testate pentru noile cerințe de securitate cibernetică, așa cum sunt formulate în articolele RED. Toate organismele de testare aprobate în UE sunt listate public.

În plus, furnizorii trebuie să declare conformitatea cu Regulamentul Delegat UE 2022/30 (care completează Directiva 2014/53/UE a Parlamentului European). Conform clasificării descrise mai sus, acest lucru se aplică în special telefoanelor inteligente și laptopurilor, dar și diverselor echipamente inteligente pentru locuințe și clădiri, cum ar fi sistemele de alarmă și camerele de luat vederi, precum și dispozitivelor pentru monitorizarea bebelușilor sau dispozitivelor purtabile cu date sensibile privind locația sau sănătatea utilizatorului.

Circuitele integrate pentru securitate sporesc securitatea

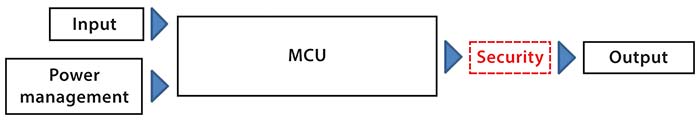

Majoritatea dispozitivelor sunt echipate cu mecanisme de protecție și tehnologii de criptare implementate prin software. O protecție suplimentară cu o securitate sporită împotriva atacurilor cibernetice este asigurată prin integrarea unui circuit integrat de securitate hardware (Figura 2). Aceste circuite integrate sunt inviolabile și protejate împotriva atacurilor fizice prin ecranare activă, un layout aleatoriu (n.red.: este o metodă de securitate prin obscuritate, care adaugă un strat suplimentar de protecție împotriva ingineriei inverse și a tentativelor de atac fizic asupra circuitului) și mecanisme care întrerup imediat funcționarea în cazul unor evenimente neobișnuite. Ele permit, de asemenea, pornirea sigură și actualizarea firmware-ului, contribuind astfel la securitatea punctului final. În plus, cipurile de securitate separate asigură o performanță mai mare a microcontrolerului, deoarece acesta nu mai trebuie să efectueze procese complexe de criptare și decriptare.

Figura 2: Configurarea foarte simplificată a unui dispozitiv IoT cu hardware de securitate suplimentar. (Sursă imagine: Rutronik)

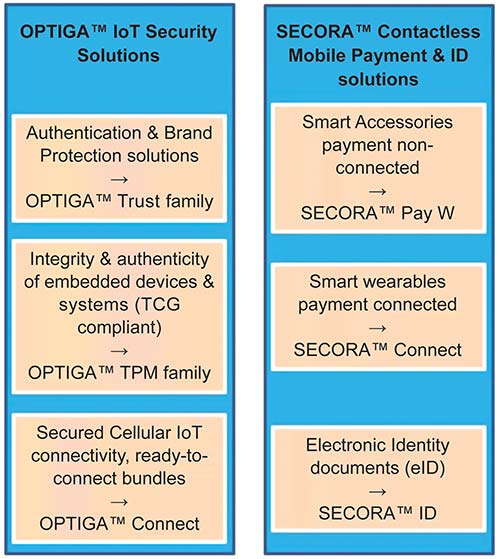

Rutronik oferă astfel de cipuri de securitate hardware prin familiile de produse Optiga de la Infineon. Furnizorul este, de asemenea, implicat în grupul de lucru al Comité Européen de Normalisation Electrotechnique (CENELEC, Comitetul European pentru Standardizare Electrotehnică), acesta fiind responsabil pentru standardizarea funcțiilor de securitate RED și de protecție a datelor. Ca urmare, Infineon este deja pregătită pentru a se conforma reglementărilor. De asemenea, compania își va sprijini clienții în acest proces prin intermediul familiilor de produse Optiga. În plus, produsele Infineon comercializate în UE, precum modulele WLAN și Bluetooth, vor fi conforme cu cerințele RED în timp util, înainte de modificarea legislației.

Seria Optiga Trust include produse la cheie pentru platforme mai mici, precum și soluții programabile care respectă cerințele specifice de autentificare embedded și de protecție a mărcii.

Seria Optiga Trusted Platform Module (TPM) include controlere de securitate standardizate care protejează integritatea și autenticitatea dispozitivelor și sistemelor din rețelele embedded. Controlerele se bazează pe tehnologii dovedite și acceptă cel mai recent standard TPM 2.0 de la Trusted Computing Group (TCG), precum și certificate încorporate speciale, certificate de securitate (CC și FIPS) și diverși algoritmi de criptare. Acestea sunt, de asemenea, inviolabile, asigurând stocarea sigură a cheilor de securitate, a certificatelor și a parolelor și oferind, totodată, o gestionare dedicată a cheilor de securitate.

Seria Optiga Connect conține SIM-uri embedded (eSIM-uri) la cheie atât pentru dispozitive de consum, cât și pentru dispozitive IoT cu conectivitate celulară. Optiga Connect Consumer este un eSIM special proiectat pentru dispozitive mici, cum ar fi ceasurile inteligente sau dispozitivele de fitness. Acesta se autentifică în siguranță la operatorul de rețea la care este abonat. Provizionarea SIM la distanță (RSP – Remote SIM Provisioning) permite utilizatorilor să își schimbe sau să își adauge operatorul mobil, wireless, cu condiția ca dispozitivul să fie echipat cu un LPA (Local Profile Assistant). Produsul oferit consumatorilor este complet compatibil cu cele mai recente specificații ale asociației GSMA (Global System for Mobile Communications Association) (SGP.22 V2.2.2) și ale Trusted Connectivity Alliance (eUICC Profile Package V2.3.1).

Seria Optiga Connect IoT vine cu un sistem de operare preinstalat conform GSMA și funcții de conectivitate preintegrate. Prin colaborarea Infineon cu Tata Communications, seria oferă acoperire globală în rețea (2G, 3G, 4G, CATM și alte servicii LTE) cu peste 640 de rețele în 200 de țări. În plus, seria Optiga Connect IoT include hardware eSIM certificat Common Criteria EAL5+.

Pentru plata fără contact cu cardul de credit, telefonul inteligent, ceasul inteligent și chiar brățara sau inelul, care a luat amploare de la pandemia COVID-19, Infineon are în portofoliu produse NFC (Near-Field Communication) securizate datorită familiei de produse Secora (Figura 3). Familia include patru variante: un card Java cu securitate de nivel mondial pentru implementarea sistemului blockchain, precum și un card Java gata pentru utilizare, optimizat pentru aplicații de identificare electronică (eID), un sistem pentru dispozitive purtabile inteligente cu plată securizată fără contact, ticketing sau aplicații de acces prin NFC și un portofoliu complet pentru orice, de la carduri cu contact la accesorii de plată inteligente.

Cu acest portofoliu de produse, Infineon respectă toate cerințele RED 3.3 d), e) și f).

14 cerințe de securitate de bază

Cerințele de securitate de bază pentru echipamentele IoT destinate consumatorilor sunt definite mai detaliat în standardul european ETSI EN 303645 V2.1.0. Acesta acoperă următoarele 14 elemente de bază:

- Fără parole implicite universale

- Managementul sau procesul de raportare pentru breșele de securitate și monitorizarea activă a securității

- Actualizări software

- Stocare securizată a parametrilor critici de securitate

- Comunicație securizată

- Minimizarea suprafețelor de atac

- Integritatea software-ului

- Securitatea datelor cu caracter personal

- Siguranța în caz de eșec

- Monitorizarea datelor telemetrice

- Ștergere ușoară a datelor utilizatorului

- Instalare și întreținere ușoară

- Validarea datelor de intrare

- Protecția datelor

Folosind specificația de testare corespunzătoare “Cyber Security for Consumer Internet of Things: Conformance Assessment of Baseline Requirements” (ETSI TS 103701), furnizorii se pot autoevalua sau pot cere unui organism de testare să stabilească dacă produsele lor îndeplinesc cerințele și recomandările standardului.

Autor: Kerstin Naser, Corporate Product Manager Wireless, Rutronik

Rutronik | https://www.rutronik.com

![]()