În acest articol, vom oferi o prezentare generală a componentelor care constituie un robot/cobot industrial. Trebuie menționat că multe dintre aceste componente sunt utilizate frecvent și la roboții mobili autonomi (AMR), precum și la sistemele “pick-and-place”. Ulterior, vom explora diverse cazuri de utilizare pentru securitatea roboților, ilustrând modul în care produsele de la ADI simplifică implementarea securității în aceste diverse sisteme de control al roboților.

În articolul nostru anterior “Asigurarea unui viitor solid pentru robotică: Rolul securității cibernetice”, am oferit o privire de ansamblu asupra provocărilor de securitate cu care se confruntă sistemele de control pentru robotică. Am evidențiat aspectele critice pe care le presupune respectarea standardelor de securitate industrială în robotică și am explorat capabilitățile de securitate esențiale necesare pentru a fortifica protecția sistemelor pentru controlul roboților. În plus, am oferit o perspectivă asupra modului în care produsele de securitate de la Analog Devices ar putea fi utilizate pentru a implementa un caz specific de utilizare a securității în robotică.

Construirea unor sisteme securizate pentru controlul roboților: Capabilități tehnice esențiale și strategia de dezvoltare

Revenim asupra acestei secțiuni din articolul anterior pentru o mai bună înțelegere a capabilităților tehnice esențiale și a tehnologiilor necesare pentru a implementa sisteme securizate pentru controlul roboților, care includ:

- Autentificare securizată: Integrarea sistemelor de autentificare securizată pentru a verifica identitatea dispozitivelor/componentelor.

- Coprocesoare securizate: Utilizarea de hardware dedicat pentru stocare securizată și operațiuni criptografice.

- Comunicație securizată: Implementarea de protocoale criptate pentru un schimb de date protejat.

- Controlul accesului: Aplicarea de permisiuni granulare pentru a restricționa accesul neautorizat la sistem.

- Măsuri de securitate fizică: Încorporarea de măsuri de protecție împotriva manipulării fizice (physical tampering).

În plus față de aceste aspecte, proiectanții de sisteme trebuie să adopte o abordare structurată a dezvoltării securizate, care să includă colectarea cerințelor, modelarea amenințărilor, proiectarea securizată, implementarea, testarea, certificarea și întreținerea. Respectarea procesului de dezvoltare securizată pe parcursul întregului ciclu de viață (SDL) asigură securitatea de la început.

Privire de ansamblu asupra componentelor utilizate în roboții și coboții industriali

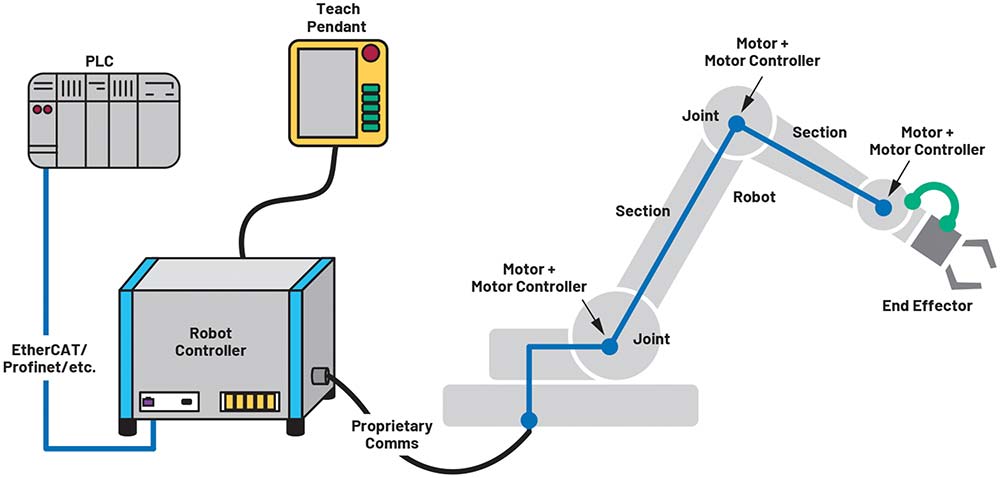

Figura 1 prezintă componentele tipice asociate cu operarea roboților/coboților industriali. Tabelul 1 oferă o trecere rapidă în revistă a diferitelor componente.

| Părți componente | Descriere |

| Secțiuni | Componenta fizică centrală, mai multe secțiuni sunt interconectate cu ajutorul articulațiilor și acționate de motoare. Brațul permite mișcări precise. |

| Articulație | Două secțiuni sunt interconectate cu ajutorul unei articulații; aceasta dispune de un motor și de unitatea de control a motorului, care comandă mișcarea secțiunii conectate la articulație. Uneori, în cazul roboților industriali, doar motorul este păstrat în articulație, în timp ce controlerul motorului se află în afara articulației. |

| Controlerul robotului | Are rolul de inteligență centrală a robotului, coordonând mișcările și acțiunile cinematice.

Acesta permite comunicarea dinspre controler către diferitele articulații și către efectorul final. Controlerul însuși se conectează la lumea exterioară utilizând un protocol de comunicații industriale precum EtherCAT® PROFINET®. |

| Efector final | Uneltele atașate la brațul robotului pot efectua acțiuni precum prinderea, sudarea, tăierea etc. Efectorul final poate avea senzori care interacționează direct cu cloud-ul și există cazuri în care efectorul final se conectează direct la controlerul robotului. |

| Interfață de programare (consola de învățare) | Permite operatorilor să învețe și să configureze acțiunile robotului. |

| Controler logic programabil (PLC) | Poate fi utilizat împreună cu un controler al robotului pentru a îmbunătăți capabilitățile de automatizare și control ale unui sistem robotic. Este posibil ca un sistem robotic autonom să nu se conecteze la un PLC. |

Tabelul 1: Prezentare generală a componentelor roboților/coboților industriali

Cazuri de utilizare privind securitatea robotică: Valorificarea expertizei și a produselor ADI pentru proiectare și implementare

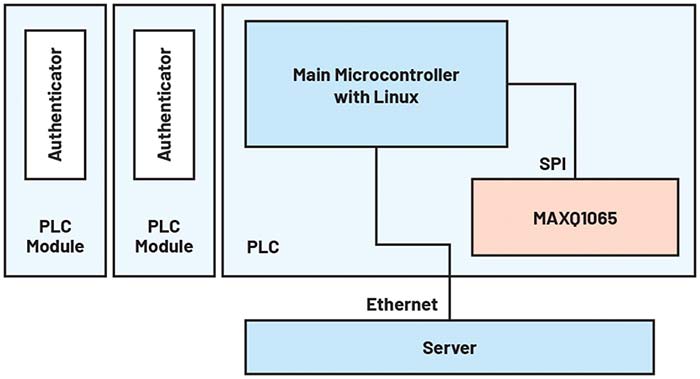

Operare sigură (de încredere) a PLC-ului și protecția gateway-ului

Combinația dintre PLC-uri și controlerele robotice oferă un control precis în configurările legate de automatizarea fabricilor, permițând un control cu granulație fină asupra diferitelor procese. În ultimii ani, progresele înregistrate în tehnologia robotică au dus la dezvoltarea de controlere integrate care dispun de funcționalități asemănătoare cu cele ale PLC-urilor. Asigurarea fiabilității și a securității operării PLC-urilor este extrem de importantă atunci când vine vorba de menținerea funcționării în siguranță a unei configurații de automatizare a fabricii. Vedeți figura 2.

Utilizarea unor dispozitive precum MAXQ1065 (controler criptografic de foarte mică putere cu tehnologie ChipDNA® pentru dispozitive embedded) în interiorul PLC-urilor poate sprijini următoarele cazuri de utilizare:

- Identificare securizată și prevenirea clonării modulelor PLC.

- Pornire securizată și descărcare securizată a firmware-ului.

- Autentificare bidirecțională cu cheie asimetrică între modulele PLC și serverele PLC.

- Stabilirea unei sesiuni de comunicații securizate cu schimb de chei ECDH.

- Utilizarea AES pentru criptarea și decriptarea pachetelor de rețea.

NOTĂ: Tehnologia ChipDNA valorifică particularitățile unice ale componentelor electronice pentru a genera o cheie criptografică sigură. Această cheie nu este stocată în memorie sau în vreo stare fixă, ceea ce sporește considerabil protecția împotriva atacurilor cibernetice.

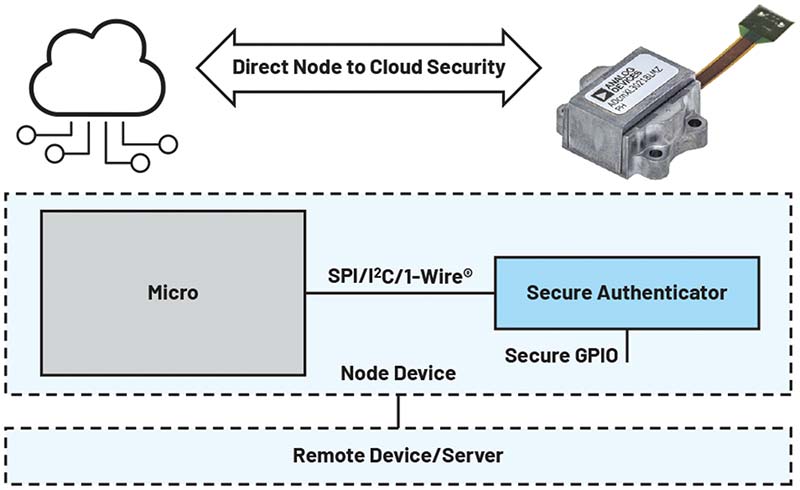

Figura 3: Integrarea dispozitivului MAXQ1065 pentru a asigura securitatea directă între nod și cloud. (Sursa: ADI)

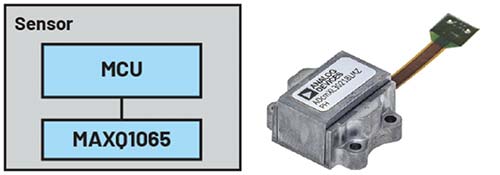

Securitate directă de la nod la cloud

Comunicația “node-to-cloud” în robotică (vedeți figura 3) permite mai multe funcționalități, cum ar fi monitorizarea de la distanță, analiza datelor, actualizări de software etc. Este esențială securizarea comunicației care are loc între nod și cloud.

MAXQ1065 oferă caracteristici de securitate îmbunătățite pentru comunicația dintre senzor și cloud și dintre senzor și gateway:

- Permite implementarea protocolului TLS (Transport Layer Security), asigurând o transmisie securizată și criptată a datelor. TLS verifică autenticitatea și protejează informațiile sensibile, ceea ce îl face esențial pentru o comunicație sigură între noduri și cloud.

- Facilitează o comunicație securizată pentru conexiunile proprietare de tip “sensor-to-gateway” sau “node-to-gateway”. Controlerul ajută la stabilirea unui canal de comunicație protejat, permițând schimbul de chei și criptarea datelor, îmbunătățind securitatea pentru protocoalele bazate pe RF sau alte protocoale proprietare.

- Oferă funcții de securitate suplimentare, cum ar fi autentificarea nodurilor, operarea nodurilor de încredere, pornirea securizată și actualizările securizate ale firmware-ului. Aceste caracteristici sporesc securitatea sistemului prin validarea identității nodului, asigurarea operațiunilor de încredere și protecția împotriva modificărilor neautorizate.

Protecția datelor senzorilor

- Datele în repaus pot fi criptate cu ajutorul tehnologiei ChipDNA.

- Datele critice de calibrare ale senzorului sau informațiile de configurare a senzorului pot fi stocate în spațiul de stocare securizat al MAXQ1065 pentru a împiedica manipularea sau scurgerea de informații. Mai mult, acestea se pot salva criptate în sistem. Vedeți figura 4.

Securitatea lanțului de aprovizionare

Securitatea lanțului de aprovizionare include subiecte ample. Vedeți figura 5.

- Prevenirea clonării produselor (counterfeit).

- Securizarea autorizării funcțiilor bazate pe software pentru a preveni pierderea de proprietate intelectuală și pierderea de venituri.

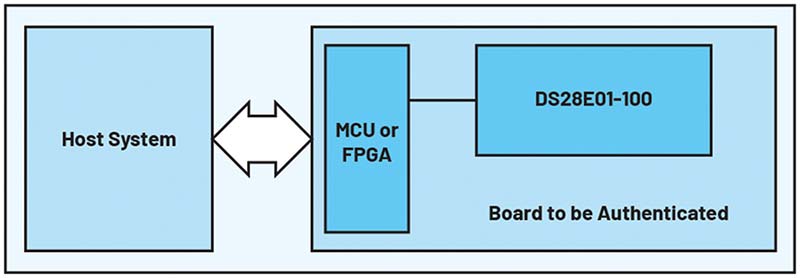

- Verificarea autenticității hardware-ului. Vedeți figura 6.

Securitatea lanțului de aprovizionare poate fi activată cu ușurință prin utilizarea dispozitivelor de autentificare securizată ale ADI.

- Dispozitivele de autentificare preprogramate ale ADI oferă o protecție solidă împotriva contrafacerii.

- Managementul securizat al ciclului de viață și managementul cheilor garantează că activele rămân securizate pe tot parcursul ciclului de viață al dispozitivului/produsului.

- Dispozitivele de autentificare ale ADI permit activarea securizată a funcțiilor, protejând proprietatea intelectuală.

Figura 6: Exemplu de autentificare hardware utilizând DS28E01-100. (Sursa: ADI)

Comunicație securizată între PLC și nod

Dispozitivele de autentificare securizată pot contribui la securizarea comunicației, de exemplu, între PLC-uri și actuatoare sau senzori și între PLC-uri și sistemul SCADA (Supervisory Control and Data Acquisition) (în PLC, nu în sistemul SCADA). Ajută la activarea protocolului TLS, acesta fiind un protocol de securitate utilizat pe scară largă în comunicațiile bazate pe IP (Internet Protocol).

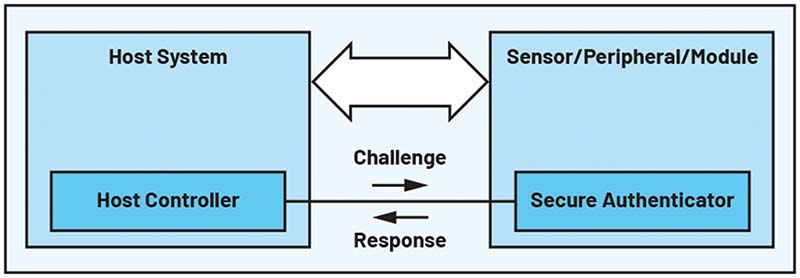

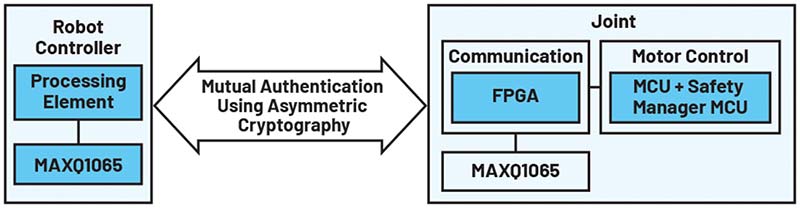

Autentificare în comun în cazul roboților

Implementarea autentificării în comun (vedeți figura 7) îmbunătățește semnificativ securitatea generală prin asigurarea că doar entitățile legitime și autorizate pot interacționa în interiorul sistemului robotic. Aceasta previne efectiv accesul neautorizat, consolidează securitatea comunicațiilor și contribuie la integritatea și fiabilitatea generală a sistemului.

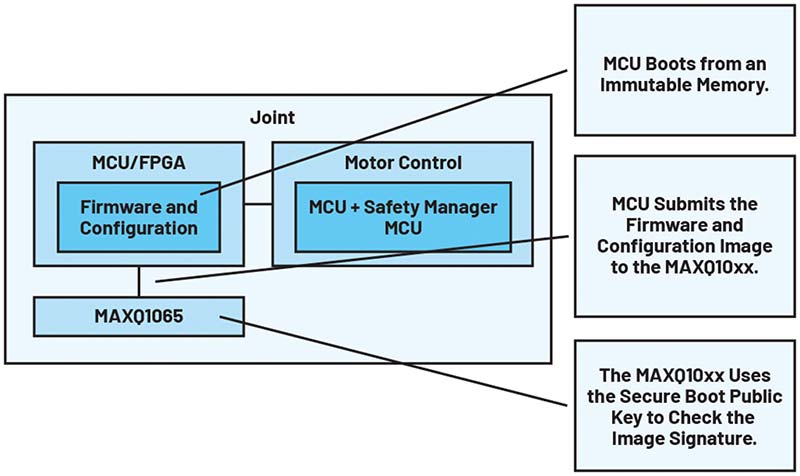

Pornire securizată în comun

Pornirea securizată în comun (Joint Secure Boot − vedeți figura 8) oferă o bază solidă pentru un mediu de operare securizat și de încredere. Aceasta asigură protecția împotriva executării neautorizate a software-ului, a programelor malware și a manipulării, sporind securitatea și fiabilitatea sistemului. Prin stabilirea unui lanț de încredere și prin verificarea integrității componentelor software, pornirea securizată în comun asigură integritatea și autenticitatea generală a operării sistemului robotic. Actualizările securizate comune sunt, de asemenea, activate similar.

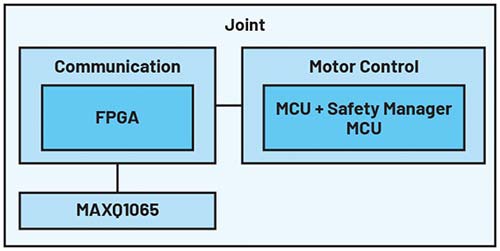

Activarea selectivă a caracteristicilor în articulație și în controlerul robotului

În urma unei porniri securizate reușite, unitatea de procesare a aplicației − microcontroler (MCU)/procesor/structuri logice programabile (FPGA) − poate citi memoria configurabilă securizată a dispozitivului de autentificare/coprocesorului pentru a activa, selectiv, funcția în sistemul de control al articulației/robotului. Vedeți figura 9.

Stocarea datelor de calibrare − Controlerul articulației și al robotului

Stocarea datelor de calibrare este esențială pentru menținerea unor măsurători precise în cazul perifericelor care sunt supuse unor calibrări individuale în fabrică. Prin stocarea securizată a acestor date în cadrul unui dispozitiv de autentificare, organizațiile pot asigura integritatea acestora și le pot proteja împotriva accesului neautorizat. Sistemul gazdă poate recupera și utiliza, apoi, aceste date stocate, permițând măsurători mai precise și mai fiabile din partea perifericelor. Stocarea securizată a datelor de calibrare îmbunătățește acuratețea și performanța generală a sistemului, oferind informații valoroase și menținând standarde înalte de calitate.

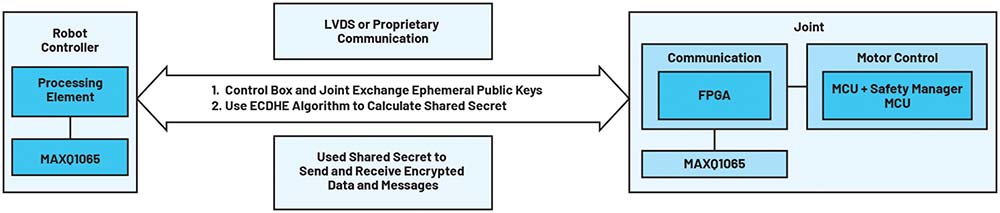

Comunicație securizată comună

Comunicația securizată în comun îmbunătățește postura generală de securitate a unui sistem robotic, asigurând un schimb de date de încredere și protejat. Vedeți figura 10.

Concluzie

Pentru a securiza viitorul roboticii, securitatea cibernetică este de o importanță vitală. Măsurile robuste, cum ar fi autentificarea securizată, comunicația criptată și securitatea lanțului de aprovizionare, sunt esențiale pentru protejarea împotriva amenințărilor. Produsele și soluțiile ADI oferă caracteristici de securitate avansate, asigurând integritatea și fiabilitatea sistemelor robotice. Prin prioritizarea securității cibernetice și valorificarea expertizei ADI, putem debloca întregul potențial al roboticii, protejându-ne în același timp împotriva riscurilor emergente într-o lume interconectată.

Referințe

1) Jean-Paul A. Yaacoub, Hassan N. Noura, Ola Salman, and Ali Chehab. “Robotics Cyber Security: Vulnerabilities, Attacks, Countermeasures, and Recommendations.” International Journal of Information Security, March 2021.

2) Christophe Tremlet. “The IEC 62443 Series of Standards: How to Defend Against Infrastructure Cyberattacks.” Analog Devices, Inc., April 2023.

3) “Protect Your R&D Investment with Secure Authentication.” Analog Devices, Inc. “The Basics of Using the DS28S60.” Analog Devices, Inc.

Autor: Manoj Rajashekaraiah, Principal Engineer

Manoj Rajashekaraiah este inginer principal, specializat în proiectarea sistemelor software, în cadrul diviziei de securitate de la Analog Devices. Punând un accent deosebit pe securitatea dispozitivelor embedded, el excelează în crearea de software de siguranță, securitate și senzori pentru aplicații auto și IoT. Manoj este un experimentat vorbitor și blogger, dornic să-și împărtășească cunoștințele la conferințe precum IEEE INIS și VDA Automotive SYS. A publicat pe embedded.com și susține cu regularitate conferințe la institute din Karnataka. Manoj deține un masterat în sisteme embedded obținut la BITS Pilani, India.

Vizitați https://ez.analog.com

![]()